Terkadang, pemasaran email mungkin tampak seperti teka-teki akronim yang tak ada habisnya – API, CTA, RKT… Jadi, Jangan khawatir kami di sini untuk membantu Anda memahami. Awalnya dikembangkan di Yahoo!, DomainKeys Identified Mail telah menjadi standar global dalam keamanan email dan, bersama dengan saudaranya SPF, merupakan alat yang mutlak diperlukan bagi siapa pun yang serius dengan pengiriman surat, terutama siapa pun yang mengirim email ledakan. Dalam posting ini, kami akan menunjukkan cara mengatur DKIM dan membuat email keluar Anda lebih aman.

Apa itu DKIM?

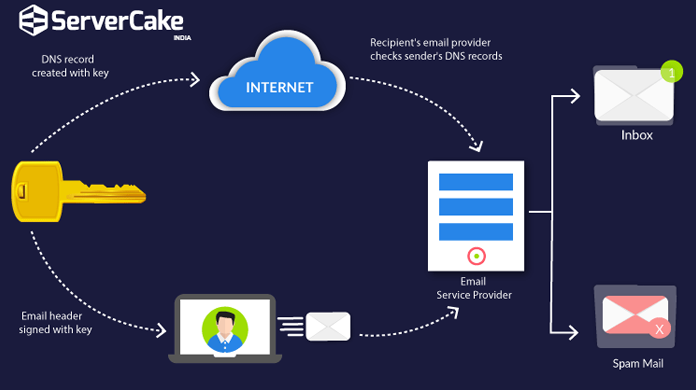

DomainKeys Identified Mail, atau DKIM, adalah protokol otentikasi yang menautkan nama domain ke sebuah pesan. DKIM menggunakan enkripsi asimetris untuk menambahkan tanda tangan digital ke header email keluar Anda, memungkinkan Anda untuk menandatangani email dengan nama domain Anda. Server email penerima kemudian dapat memeriksa tanda tangan untuk memverifikasi keaslian domain pengirim.

- Baca Juga: Domain: Pengertian dan Jenis-jenisnya

Tujuan DKIM tidak hanya untuk membuktikan bahwa nama domain tidak salah digunakan oleh orang lain, tetapi juga bahwa pesan yang ditandatangani tidak diubah selama transmisi.

Bagaimana cara kerja DKIM?

Menggunakan DKIM cukup sederhana. Itu bergantung pada enkripsi asimetris dan karenanya bekerja dengan alat apa pun yang dikembangkan untuk tujuan itu.

Pertama, Anda harus membuat pasangan kunci privat/publik. Kemudian, Anda harus memasukkan bagian publik dari kunci tersebut sebagai data TXT ke domain yang digunakan sebagai alamat pengirim. Kunci pribadi kemudian digunakan untuk membuat tanda tangan DKIM untuk setiap pesan email. Tanda tangan pada dasarnya adalah kode hash, dan dihitung dengan mengambil konten email dan menggabungkannya dengan kunci pribadi menggunakan algoritma keamanan. Tanda tangan kemudian disimpan sebagai bidang header email.

Saat server email SMTP penerima mendeteksi header tanda tangan, server tersebut akan mencari bagian publik dari kunci dengan menanyakan data TXT pada sistem nama domain (DNS). Salah satu keindahan kriptografi kunci publik adalah bahwa kunci itu seperti saudara kandung: mereka berbagi DNA. Dengan menggunakan kunci publik, siapa pun dapat mengetahui apakah email tersebut dikirim oleh pemilik domain atau tidak. Jika pemeriksaan validasi ini gagal atau jika header pesan – dan oleh karena itu tanda tangan digital – tidak ada, banyak penyedia layanan email yang berbeda (termasuk yang utama seperti Gmail dan Outlook) membunyikan alarm dan mungkin, tergantung pada volume email yang dikirim, memutuskan untuk menandai email ini sebagai spam atau bahkan memblokir alamat IP pengirim.

Baca Juga: Pengertian DNS dan Cara Kerjanya

Pengaturan DKIM: Cara mengonfigurasi DKIM dalam 3 langkah sederhana

Ikuti langkah-langkah sederhana di bawah ini untuk mengaktifkan penandatanganan DKIM di pesan email Anda:

- Menyiapkan: Konfigurasi DKIM untuk menghasilkan pasangan kunci

Alat pilihan tergantung pada sistem operasi Anda. Untuk Microsoft Windows Anda dapat menggunakan PUTTYGen – berikut tutorialnya. Untuk Linux dan Mac, Anda dapat menggunakan ssh-keygen – Github memiliki tutorial yang sangat bagus untuk yang satu ini.

- Menempatkan kunci publik sebagai catatan TXT di pengaturan DNS

Kami telah menyediakan daftar penyedia DNS bersama dengan tautan ke dokumentasi resmi dan pihak ketiga. Mereka dapat membantu Anda dengan pengaturan data TXT dan DNS.

- Membuat dan menyimpan tanda tangan

Saat menggunakan Sendmail atau Postfix (dua server SMTP paling populer di dunia), atau server SMTP lainnya yang mendukung milter, Anda dapat menggunakan milter khusus ( = filter email), milter DKIM. Militer ini telah dirilis oleh Sendmail sebagai Open Source dan memungkinkan untuk menandatangani header email dengan kunci DKIM pribadi yang dihasilkan. Untuk informasi lebih lanjut, silakan lihat dokumentasi ekstensifnya.

Leave a Reply